クリニック開業/独立支援 医療のICT化

ICTでこれからの医療業界・介護業界の進化をバックアップする シンクロGroup

株式会社シンクロイズム

〒160-0023 東京都新宿区西新宿3-9-3

第3梅村ビル5階

営業時間 9:00~17:00

お気軽にお問合せください

03-6276-8600

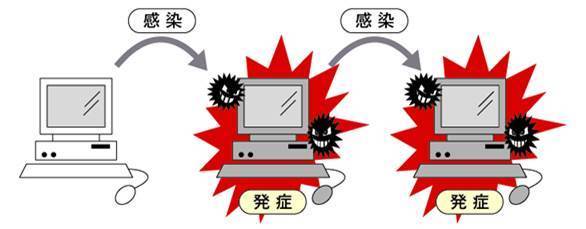

ウィルスとは?

情報セキュリティの対策を立てる上で避けては通れないのがウィルス対策です。

ウィルスは、電子メールやホームページ閲覧などによってコンピュータの侵入する特殊プログラムです。最近では、マルチウェア(悪意のあるソフトウェア)も増えてきてます。

数年前までは記憶媒体を介して感染するタイプがほとんどでしたが、最近ではインターネットの普及に伴い、電子メールをプレビューしただけで感染するものや、ホームページを閲覧しただけで感染するものが増えてきてます。また、利用者の増加や常時接続回線が普及した事で、ウィルスの増殖する速度が早くなっています。

ウィルスに対してもっと危機感を!

ウィルスの中には、何らかのメッセージや画像を表示するだけのものもありますが、危険度の高いものの中には、ハードディスクの保管されているファイルを消去したり、コンピュータが起動出来ないようにしたり、パスワードなどのデータを外部に自動的に送信するタイプのウィルスのもあります。そして何より大きな特徴として「ウィルス」という名前からも分かるように、多くのウィルスは繁殖する仕組みを持っています。例えば、コンピュータ内のファイルに自動的に感染したり、ネットワークに接続している他のコンピュータ内のファイルに自動的に感染したり感染したりする自己増殖型もあります。最近ではコンピュータに登録されているアドレスや過去の送信履歴を利用し自動的にウィルスの付メールを送信するものや、ホームページを閲覧しただけで感染するものも多く、世界中にウィルスのが蔓延する大きな原因となっています。

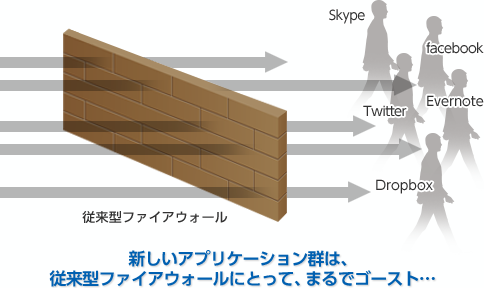

ファイアーウォール

データのやり取りの監視役

ファイアーウォールとは、ネットワークの通信において、その通信をさせるかどうかを判断し許可する仕組みです。しかし、その通信をどう扱うかの判断は、通信の送信元と宛先の情報を見てのみの判断で内容までは見てません。例えば郵便に例えると送り主と宛先の情報は見てますがその中身は見ていないと言う事になります。この機能は通常のルーターであればほぼついている機能です。

<フィルタリング>

不正な通信データーは遮断して、許可されたものだけを通過させる。

<アドレス変換>

内外部ネットワークにそれぞれIPアドレスを割り当て、データの所在を明確にする。

<ユーザー承認>

IDやパスワードを利用して、利用可のなユーザーであるか判断する。

<監視機能>

通信データのログ収集や分析を行い、状態をチェックする。

しかし近年の新しいアプリケーション群は従来型ファイアウォールを簡単にすり抜けてしまいます。ただ残念な事に従来型の先に次世代型ファイアウォールの存在すら知らない人も多いのも事実です。

*ファイアウォールがあるからセキュリティは大丈夫という業者は気を付けましょう。

セキュリティソフト

PCにデータを入れても大丈夫かをチェックします

インターネットは便利で楽しい世界です。今やPCのみならずスマートホン無では生活が出来ない人がいるほどです。残念ですが利用者の中には純粋に楽しみたい人以外にも悪意を持ったユーザーもいます。常に通信可能な状態ですので悪意のある攻撃を受ける危険も隣合わせなのです。自分だけは大丈夫という保証はどこにもありません。

セキュリティ対策をせずにインターネットをする事は家の鍵をかけずに窓も開けたまま外出するようなものです。家の鍵をセキュリティソフトだと言えば納得できると思います。

セキュリティソフトはパソコン=家の状態を監視することになります。

セキュリティソフトには 「アンチウィルスソフト」や「アンチスパイウェアソフト」

等細分化したソフトもあります。

統合脅威管理(UTM)

統合脅威管理の一例SAXA製SS7000Ⅲ

UTMは 外部からの脅威と内部からの脅威と総合的に監視し、しかもPC単位ではなくインターネットの大元に取付けします。最近ではUTMを導入する医療機関や企業も増えてきています。

外部からの脅威

・外部からの不正アクセス(ファイアーウォール)

・ウィルス侵入 (ウィルス検知)

・不正Web(アンチウィルス)

・迷惑メール(ウィルスブロック)

・不正侵入(トロイの木馬等)

・ネットワーク攻撃(Dos攻撃)

内部からの脅威

・内部からの不正アクセス

・ウィルス拡散

・Webフィルタリング

・アプリケーション制御

・内部からのネットワーク攻撃

・情報漏えい

医療機関におけるセキュリティ対策への取り組み

セキュリティ脅威がその影響力を高めている中、医療機関ではどのようなセキュリティ対策を実施すればよいのでしょうか。一つの指針として、セキュリティ対策を含めた医療情報システムのあり方を示した「医療情報システムの安全管理に関するガイドライン(厚生労働省、以下、「ガイドライン」と言う)」があります。

今回の改定テーマは13項目からなり、「2.「製造業者による情報セキュリティ開示書」ガイドVer.2.0への言及」「4.標的型攻撃への対応」「6.TLS1.2によるオープンネットワーク接続への言及」「9.IoTセキュリティへの対応」など、セキュリティに言及した項目が多く含まれており、セキュリティ脅威が拡大している昨今の状況が意識された内容になっています。

医療情報システムの特徴として、単一拠点内で完結するネットワーク構成で成り立っているケースが多く、また扱う情報の内容から、医療情報システム用のネットワークとインターネット用のネットワークとが別個に管理されることが多い点が挙げられます。それ故に、医療情報システムのセキュリティ対策への取り組みは、「クローズドネットワークで運用されている」という観点から、慣習的にさほど積極的には行われないていない状況がありました。しかしながら、ガイドラインの改定内容に見られるように、セキュリティ脅威の拡大や新技術の広まりに応じて、医療情報システムに於いてもセキュリティ対策の重要性を再認識した上で、対策を講じる必要がある状況と認識すべきと思われます。

勿論、これまで全くセキュリティ対策を行っていない医療機関は、ごく少数だと思いますが多くの医療機関では各々リスクを想定し、それに対する対策を策定されてきていると考えています。そこで、ガイドラインに則った自己点検を行ってみてはいかがでしょうか。何かコトが起こる前に医療情報システムの構成を見直し、セキュリティ対策の抜け漏れを確認することは、効率的にセキュリティ強化に取り組む上で有効であります。

セキュリティ対策への取り組みのポイント

セキュリティ対策は、「対策を行っている/行っていない」とではそもそもの意味合いが違ってきます。ガイドラインに沿わず対策を行ってなく、もし情報漏えいがあった場合は処分にもかなりの違いが出てきます。

また「対策が有効に機能している/していない」の観点も重要になります。対策は講じられていても、実際には機能していないためにセキュリティ強化に寄与していないケースが散見されるためです。

強固なセキュリティルールを策定しても、セキュリティ意識の低い職員が一人いるだけで、事故が発生してしまうところまでセキュリティレベルは容易に下がってしまいます。まずは経営陣・ドクター・看護師・職員のセキュリティ意識を高める事が第一歩となります。